Marchés & applications

Les clients de LASER COMPONENTS sont actifs dans le monde entier dans une multitude d’industries allant du génie aérospatial aux technologies automobile et médicale. Des composants similaires sont utilisés dans diverses applications, mais les exigences varient à travers les industries. Selon l'industrie, il y a différentes normes à respecter et les qualifications du fabricant à démontrer, ce qui peut entraîner des spécifications individuelles pour les composants. Cette diversité requiert une compréhension approfondie des besoins spécifiques de chaque industrie et la capacité de proposer des solutions sur mesure.

Pendant plus de 40 ans, LASER COMPONENTS a acquis les connaissances nécessaires pour conseiller ses clients et comprendre quelles spécifications influeront in fine sur la qualité d’un produit final. LASER COMPONENTS peut s’appuyer sur son vaste éventail de produits, son potentiel d’ajustement et ses nouvelles conceptions pour faire le bon choix de composant en vue d’aboutir à une solution optimale. Ci-dessous, vous trouverez une sélection d’applications de nos précédents clients avec des aperçus du processus de sélection de produit. N’hésitez pas à nous contacter directement pour toute question – nous nous ferons un plaisir d’y répondre !

Top Applications

Beyond Borders

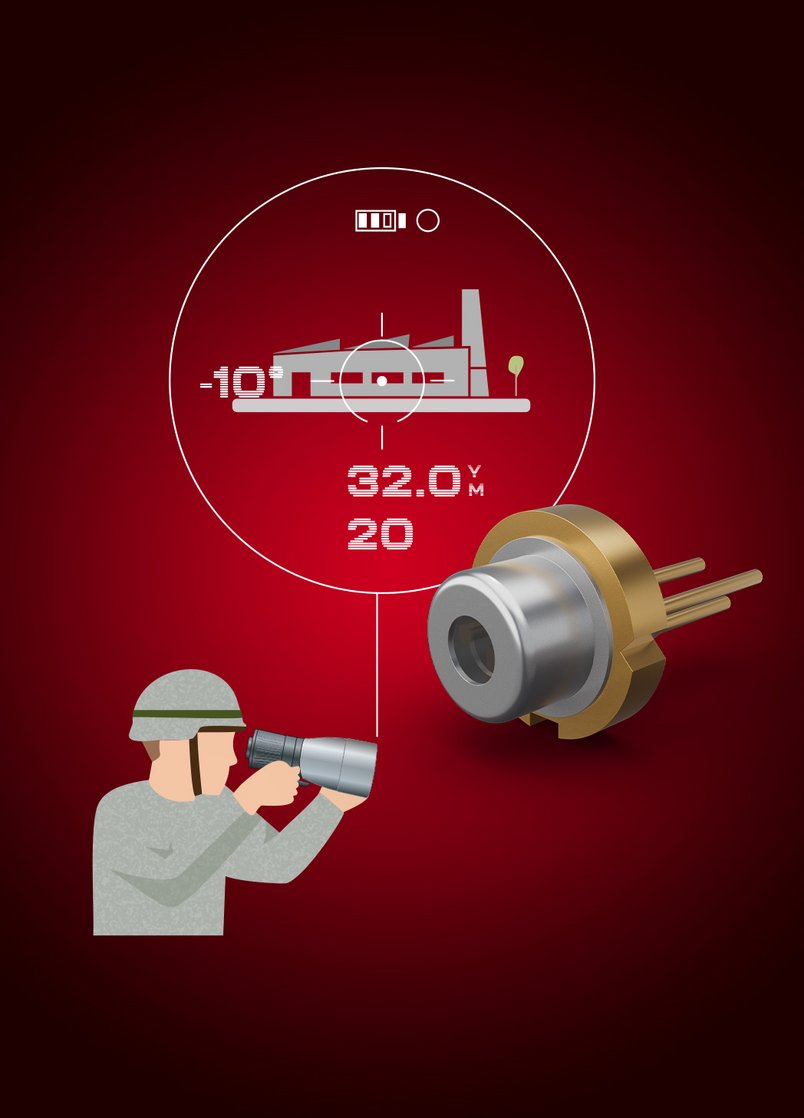

Trouvez les principaux composants pour les systèmes de défense & d’aérospatiale.

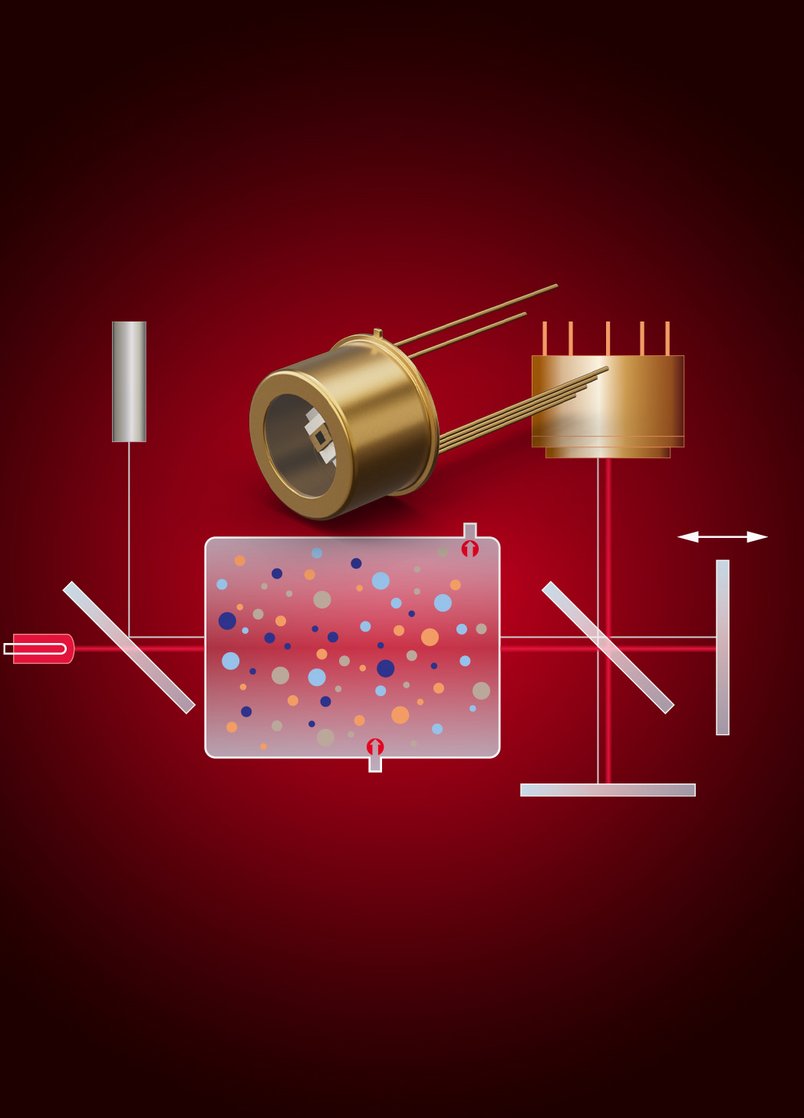

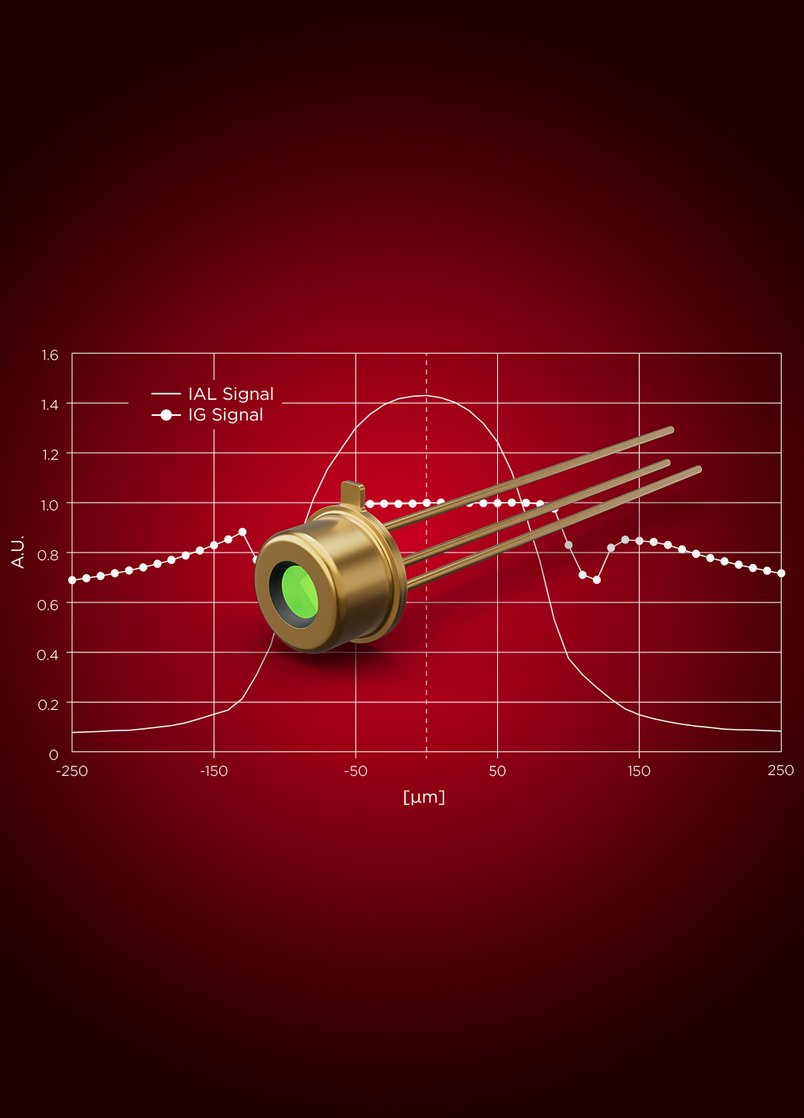

Spectroscopie IR: Détecter la présence de nombreux constituants inconnus en une seule mesure

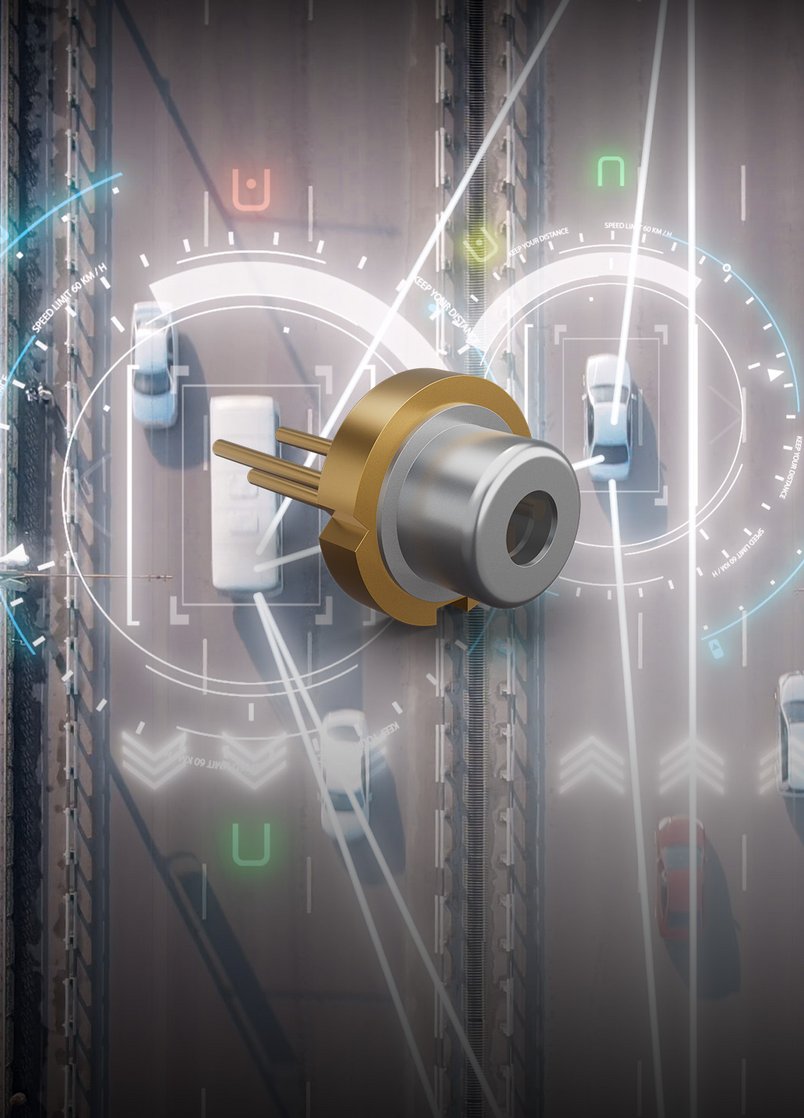

Pratiquement aucun autre outil ne peut mesurer les distances avec autant de précision qu'un laser.

Sélectionnez le détecteur IR approprié pour les technologies de sécurité.

Le NDIR et le TDLS sont deux des méthodes de détection de gaz les plus couramment utilisées. Trouvez le meilleur détecteur pour chaque méthode.

Dans les grands laboratoires du monde, les lasers puissants ne sont pas seulement utilisés pour la recherche fondamentale.

Sélectionnez l'émetteur approprié pour votre scanner laser

Choisir le bon module laser pour la vision industrielle

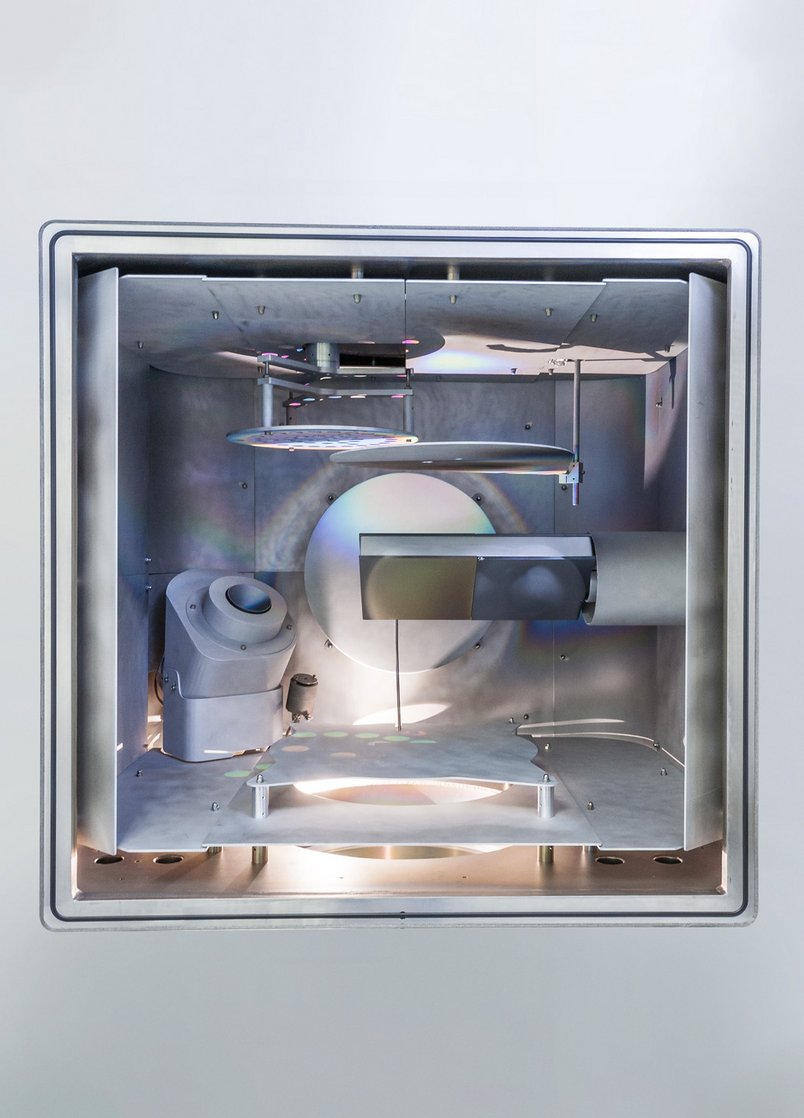

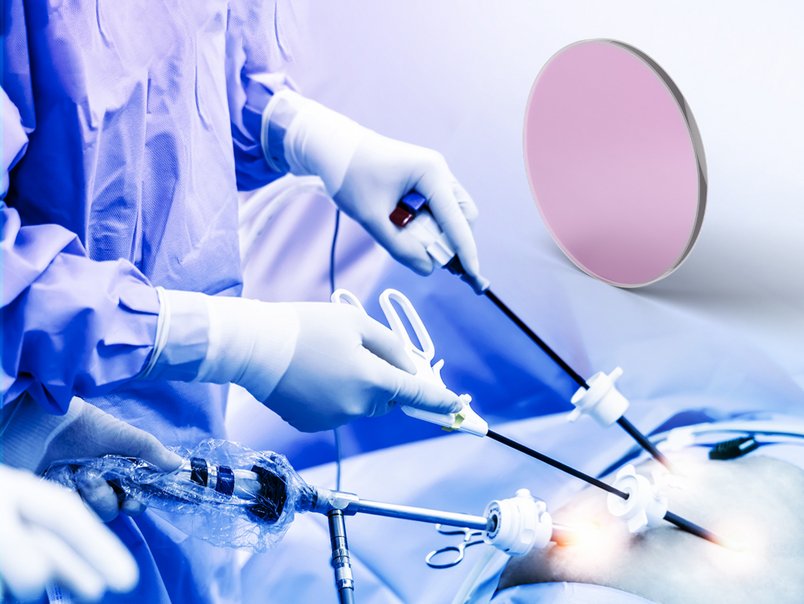

Composants optiques et optoélectroniques tels que les optiques laser, les fibres optiques, les modules laser ou les détecteurs pour le marché médical.

Composants sur mesure pour la thérapie laser

Positionnement précis du patient grâce aux technologies optoélectroniques

Mesure de la puissance des lasers et traitement des matériaux par laser - plus d'informations ici.

Des détecteurs pour construire des compteurs de puissance laser et plus encore

LASER COMPONENTS propose des composants clés pour les fabricants de lasers industriels.

LASER COMPONENTS S.A.S., France

Knowledge Center

Beyond Borders

LASER COMPONENTS France - Votre partenaire compétent pour les composants optiques et optoélectroniques en France.

Bienvenue chez LASER COMPONENTS S.A.S., votre expert en composants photoniques. Notre large gamme de produits (détecteurs, diodes laser, modules laser, optiques, fibres optiques et autres) vaut chaque euro (€/EUR). Nos solutions sur mesure couvrent tous les domaines d'application imaginables : de la technique de détection à la technique médicale. Vous pouvez nous joindre ici :

1 Bis Boulevard de la Reine

78000 Versailles

France

Tél.: +33 (0) 139 595 225

E-Mail: serviceclient(at)